Специалисты обнаружили значительную уязвимость в системе безопасности VR-гарнитур. Новый метод взлома через режим разработчика предоставляет возможности управления виртуальной средой, кражи информации и манипуляций с взаимодействиями.

Ученые из Корнелльского университета обнаружили потенциальную угрозу атаки на VR-гарнитуры. Исследование показало, что для осуществления атаки злоумышленникам необходимо быть подключенными к той же Wi-Fi сети, что и пользователь, а гарнитура должна находиться в режиме разработчика. Многие пользователи оставляют этот режим активным для установки сторонних приложений, настройки разрешения и создания скриншотов.

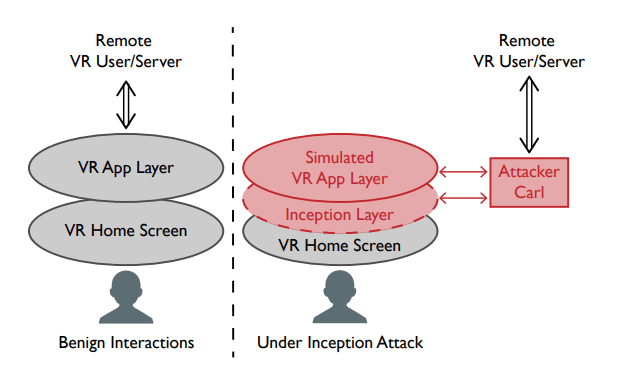

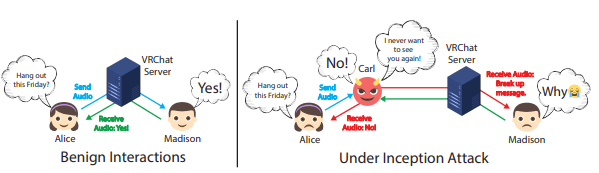

Inception Attacks манипулирует взаимодействием пользователя с окружающей средой и приложениями в гарнитуре, заманивая его в ловушку вредоносного VR-приложения, которое выдается за полноценную систему виртуальной реальности.

Попав в эту ловушку, все действия пользователя с удаленными серверами, сетевыми приложениями и другими пользователями могут быть записаны или изменены. Это открывает возможности для традиционных атак, таких как запись паролей и изменение действий пользователя, а также для атак на взаимодействие с виртуальной реальностью, когда пользователь может видеть сгенерированные объекты, текст или слышать голоса.

В ходе исследования атака была испытана на 27 добровольцах, чтобы определить, насколько они способны обнаружить кражу VR-сеанса. Единственным визуальным индикатором было мерцание домашнего экрана перед игрой, и большинство людей, заметивших это, списали на безвредный системный сбой.

На данный момент атака применима только к гарнитурам Meta* Quest VR.

* Meta признана в России экстремистской организацией и запрещена.