Математическая криптография постепенно сдает позиции под натиском квантовых вычислений, поэтому единственным абсолютно надежным методом защиты информации остается квантовое распределение ключей (Quantum Key Distribution, QKD). И фундаментом, на котором построена вся эта индустрия, является протокол BB84 — первая в истории схема, позволившая создать секретный ключ не за счет сложности алгоритма, а с акцентом на фундаментальные законы физики.

Почему физика сильнее математики

Традиционная криптография защищает данные, исходя из предположения, что у злоумышленника недостаточно вычислительных ресурсов для решения сложной математической задачи. Квантовые компьютеры разрушают это предположение.

Квантовая криптография (а точнее — квантовое распределение ключей) предлагает иной подход. Безопасность здесь обеспечивается двумя столпами квантовой механики:

- Теорема о запрете клонирования (No-Cloning Theorem). Невозможно создать идеальную копию неизвестного квантового состояния. Это значит, что злоумышленник не может просто «скопировать» переданный фотон, чтобы изучить его позже.

- Принцип неопределенности Гейзенберга. Измерение квантовой системы неизбежно возмущает ее. Если злоумышленник попытается измерить фотон, чтобы узнать его состояние, он с высокой вероятностью изменит это состояние, и это изменение будет обнаружено легальными пользователями (отправителем и получателем).

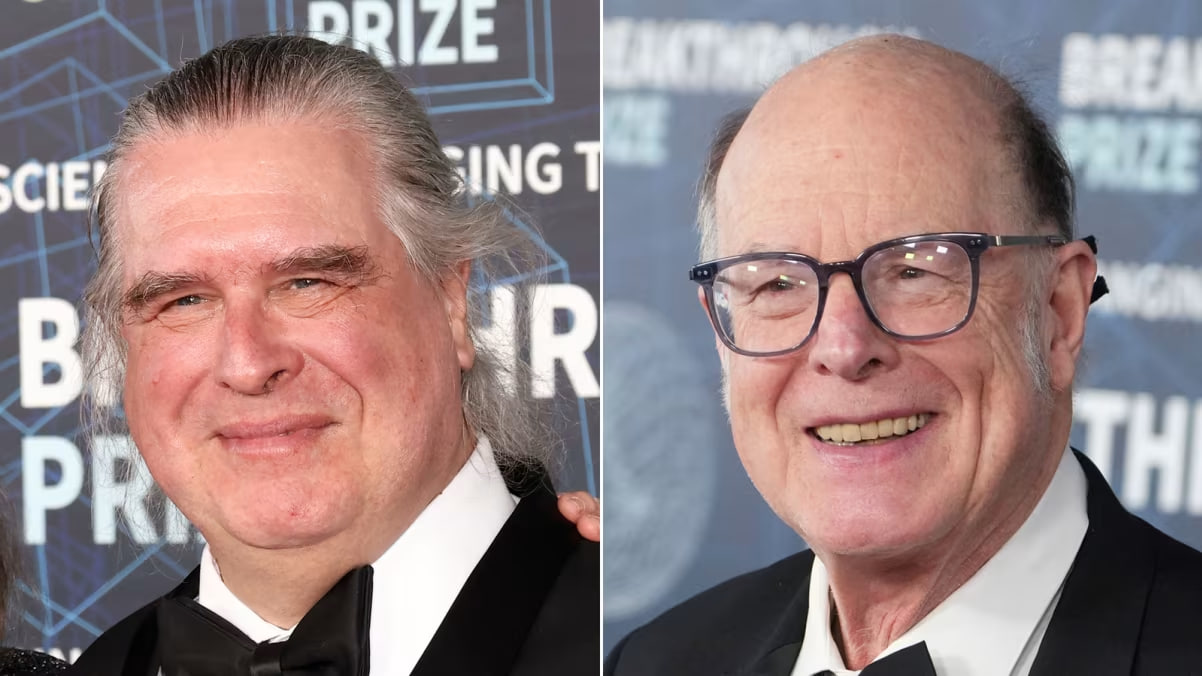

Протокол BB84, названный так по инициалам его создателей Чарльза Беннетта и Жиля Брассара и году публикации (1984), стал первым практическим воплощением этих идей.

Их работа, десятилетиями казавшаяся лишь красивой теорией, в итоге стала главным щитом. Правительства и корпорации готовятся к «Q-day» — дню, когда квантовые компьютеры взломают привычные пароли. Открытие Беннетта и Брассара предлагает защиту от этого, и оценить ее смогли только сейчас, спустя 42 года.

18 марта 2026 года Ассоциация вычислительной техники (ACM) объявила имена лауреатов премии Тьюринга — престижнейшей награды в мире компьютерных наук. И впервые за историю премии она присуждена за открытие, сделанное на стыке информатики и квантовой физики. Американец Чарльз Беннетт и канадец Жиль Брассар удостоены этой чести за создание в 1984 году протокола BB84 — первого в мире метода квантового распределения ключей.

Почему старая математика больше не работает

Сегодня вся наша цифровая безопасность (от переписки в мессенджерах до банковских транзакций) держится на математических алгоритмах вроде RSA. Их суть в том, что легко перемножить два больших простых числа, но, имея результат (огромное число), чрезвычайно трудно разложить его обратно на множители. Для классического компьютера это займет тысячи лет.

Квантовые компьютеры работают не просто быстрее, а иначе. Если обычный бит может быть либо 0, либо 1, то квантовый бит (кубит) может находиться в состоянии суперпозиции — быть и 0, и 1 одновременно. Это позволяет квантовым машинам решать некоторые задачи, включая факторизацию (алгоритм Шора), экспоненциально быстрее.

Эксперты прогнозируют, что к середине 2030-х годов полноценный квантовый компьютер станет реальностью. Когда этот день наступит (так называемый «Q-day»), все накопленные данные, защищенные текущими стандартами, будут мгновенно расшифрованы.

Более того, злоумышленники уже сегодня применяют стратегию «Harvest Now, Decrypt Later» («Собирай сейчас, расшифровывай потом»). Они копят зашифрованный трафик, чтобы взломать его, как только появится квантовая мощь. Именно для защиты от такой перспективы и нужен квантовый ключ, придуманный Беннеттом и Брассаром.

Как работает BB84

Представим классический сценарий криптографии, где действующие лица традиционно именуются Алиса (отправитель), Боб (получатель) и Ева (злоумышленник-прослушиватель). Пошаговая схема протокола BB84 выглядит следующим образом.

1. Подготовка

Алиса хочет создать секретный ключ. Она генерирует случайную последовательность битов (0 и 1). Для каждого бита она случайно выбирает одно из двух «правил кодирования» (ученые называют их базисами):

- Прямолинейный базис (+).Здесь бит 0 кодируется как горизонтальная поляризация фотона (↔), а бит 1 — как вертикальная (↕).

- Диагональный базис (×).Здесь бит 0 кодируется как поляризация +45° (↗), а бит 1 — как поляризация -45° (↖).

Алиса посылает Бобу поток фотонов, каждый из которых поляризован согласно этим правилам. Важно: она держит в секрете и сами биты, и то, в каком базисе они были закодированы.

2. Измерение

Боб принимает фотоны, но не знает, в каком базисе их отправляла Алиса. Ему приходится действовать наугад. Для каждого пришедшего фотона он случайно выбирает, в каком базисе его измерять — прямолинейном или диагональном.

Если Боб угадал базис и выбрал тот же, что и Алиса, он получит правильный бит (например, измерив горизонтальный фотон в прямолинейном базисе, он увидит 0).

Если Боб ошибся базисом, он получит случайный результат. Принцип неопределенности гарантирует, что, измеряя диагональный фотон в прямолинейном базисе, он с равной вероятностью увидит 0 или 1, полностью разрушая исходную информацию.

3. «Просеивание»

После того как Боб принял все фотоны, начинается этап классической связи (по обычному, незащищенному интернету). Боб публично объявляет, какие базисы он использовал для каждого фотона, но не результаты измерений. Алиса сверяет со своим списком и публично говорит Бобу, в каких случаях он угадал базис, а в каких — ошибся. Все биты, где Боб ошибся базисом, отбрасываются. Оставшиеся биты (примерно половина) и составляют «сырой ключ». У Алисы и Боба теперь есть последовательность битов, совпадающая почти идеально.

4. Как ловится Ева

А теперь самое главное — как система ловит шпионов. Допустим, Ева (злоумышленник) хочет перехватить ключ. Она не может просто «копировать» фотоны (теорема о запрете клонирования запрещает создание идеальной копии неизвестного квантового состояния). Ей придется их измерять так же, как и Бобу. Но у нее та же проблема, она не знает, в каком базисе Алиса закодировала фотон, так что ей придется угадывать.

В момент своего измерения Ева необратимо меняет состояние фотона. Она может отправить фотон дальше Бобу, но это будет уже не тот фотон. Когда Боб начнет свое легальное измерение, даже если он угадает базис, он получит неверный бит примерно в 25% случаев из-за вмешательства Евы.

На этапе пост-обработки, когда Алиса и Боб сверяют небольшую случайную часть битов (публично), они обнаружат эту аномалию — уровень квантовых ошибок (QBER) будет выше допустимого порога (обычно 11%). Это и есть доказательство вмешательства.

Если уровень ошибок превышен, протокол останавливается, и ключ признается скомпрометированным. Никакая математическая ловкость не поможет Еве скрыться, потому что ее вмешательство оставляет неизгладимый физический след — квантовую «пломбу», которая сломана при вскрытии.

Почему это важно сейчас и почему только сейчас присудили премию Тьюринга

Их работа 1984 года породила целое семейство технологий. Уже в 1993 году та же команда, включая Беннетта и Брассара, разработала концепцию квантовой телепортации — передачи квантового состояния с помощью запутанных частиц, явления, которое Эйнштейн называл «жутким дальнодействием».

Сегодня квантовое распределение ключей — не лабораторная экзотика. Специализированные сети на базе QKD (Quantum Key Distribution) защищают правительственную связь в Европе, США и Азии. Банки в Токио используют его для перевода конфиденциальных данных. В Китае действует самая длинная в мире магистральная квантовая линия связи Пекин — Шанхай.

Квантовая криптография — это защита от будущих атак, хотя пока требует специального оборудования, что ограничивает массовое внедрение. Однако, как подчеркивается в отраслевых стандартах ITU, без грамотного управления ключами даже квантовая связь бесполезна — и здесь опыт классической криптографии приходит на помощь квантовой.

Что дальше?

Несмотря на свою гениальную простоту, протокол BB84 продолжает развиваться. Современные коммерческие реализации (например, система Armos компании QNu Labs) используют улучшенные версии с так называемыми «ловушками-состояниями» (decoy states), чтобы обойти несовершенства реальных источников фотонов. Ученые работают над тем, чтобы вынести детекторы за пределы защищенной зоны, делая систему еще более гибкой без потери безопасности.

Более того, протокол активно симулируется и тестируется на программируемых логических интегральных схемах (ПЛИС) для интеграции в существующую телекоммуникационную инфраструктуру, как показано в недавних работах российских ученых из Института оптики атмосферы СО РАН.

Идеи, родившиеся в 1984 году, сегодня стали щитом, который защитит наш цифровой мир в тот день, когда последние математические замки не справятся под натиском квантовых вычислений.

Системы на основе BB84 защищают банковские транзакции, правительственные линии связи и постепенно интегрируются в коммерческую инфраструктуру. Несмотря на инженерные сложности, такие как ограниченная дальность и необходимость в дорогом оборудовании, этот протокол остается единственным методом, способным гарантировать секретность информации.